主页 > 下载官方imtoken钱包 > WannaCry 横冲直撞的背后:让我们看看互联网安全的真相!

WannaCry 横冲直撞的背后:让我们看看互联网安全的真相!

从上周末开始,确切地说是 5 月 12 日,“比特币勒索软件”WannaCry(或 WannaCrypt,WannaCrypt0r)席卷全球。

计算机一旦感染此病毒,计算机中的所有文件都会被加密锁定,除非在指定时间内可以保释指定数量的价值300美元的比特币,并且超时金额翻倍;如果用户选择拒绝,则文件可能会被完全清空。

WannaCry 最早在欧洲爆发,在先后攻击西班牙电信、英国国家卫生服务局(NHS,National Health Service)、联邦快递和德国铁路等大型国有和商业机构的计算机后迅速传播到世界各地AG。在中国,山东大学等高校和一些政府机构的计算机成为WannaCry的第一批受害者。

受影响的计算机数量仍在增加。据360安全中心报道,截至2017年5月15日0时,全球近100个国家的10万余个组织机构受到病毒攻击。从12日到13日,中国仅两天时间就感染了29000个公网IP,更多的非联网IP暂时无法监控。

这只是周末的统计数据。要知道,一旦工作日到来,一旦大量组织中同一网络下的大量计算机开始工作,只要其中一台被感染,就会蔓延到整个局域网内的所有计算机- 这意味着,潜在的受害者很多。

尤其讽刺的是,国内的安防公司平日喜欢炫耀装机量和渗透率:据公开媒体报道,360安全卫士的PC月活高达5.23亿,渗透率率高达98%;腾讯电脑管家装机量3.5亿,百度安全卫士装机量3亿,(金山)金山毒霸装机量过亿,日活跃用户5000万……在中国,几乎每台Windows电脑上都会至少安装一个“安全卫士”或“电脑管家”等杀毒软件。

但各大网络安全公司只能事后应对,却无法像往常一样抵御事前的病毒攻击。

此外,如果您看过 PingWest 之前关于该病毒的报告,WannaCry 就是“永恒之蓝”的幕后黑手,它利用了今年 3 月发现的 Windows 系统级漏洞。它被微软通过系统更新阻止了。

然而,一夜之间,我们又回到了害怕登录未知网站并将 USB 闪存驱动器插入计算机的日子。

互联网并没有变得更安全,只是危险在变化

故事要追溯到2016年夏天,美国大选还未开始,黑客大战却让这次大选成为史上最科幻的大选。

Shadow Brokers 是一个无政府主义黑客组织,于当年 8 月侵入了美国 NSA 下属的情报组织 Equation Group,并窃取了包括 EternalBlue 在内的数十个漏洞,这些漏洞广泛存在于 Windows、Android 和 iOS 中如果您是技术爱好者,您可能还记得 Apple、NSA、Shadow Brokers 和 FBI 试图解锁 iPhone 之间的争执。

但影子经纪人并不是正义的老师。在窃取了这些漏洞之后,他们试图以大约 5 亿美元的价格出售这些漏洞,但由于价格太高,这笔交易未能完成。

时间转到2017年4月,Shadow Brokers认为拍卖无望,于是将包括EternalBlue在内的NSA窃取的漏洞打包上传到GitHub,并在几天后发布了压缩包的解压代码密码。

至此,勒索病毒传播的基础“永恒之蓝”漏洞已经暴露给大家。该漏洞利用Windows早期版本的文件共享漏洞实现内网传播。也就是说,只要你的电脑有这个漏洞,即使你什么都不做,也有可能被公司、校园、家里的其他联网电脑使用。感染。

在维基百科条目中,有更详细全面的 WannaCry 爆发记录

WannaCry 爆发后比特币勒索事件,很多人提到了熊猫烧香。以中国人的经验来看,自从熊猫烧香以来,似乎没有任何病毒像刚刚爆发的WannaCry那样引起广泛关注。事实上,蠕虫的数量在过去几年中一直在下降。

不幸的是,互联网“变得更加安全”只是一种错觉。

根据2016年12月《CNCERT互联网安全威胁报告》(第72期),当月中国共感染终端281万台,其中蠕虫66万条,木马215万条。蠕虫逐渐衰落的最重要原因是蠕虫的作者无法从蠕虫感染中获利。

“熊猫烧香”事件后,中国黑客意识到制造和传播病毒的巨大风险,纷纷转向灰色和黑色行业谋取更高的利润,而病毒不再作为“摧毁用户”的计算机”癫痫发作的主要形式,被蠕虫病毒攻击后,电脑会变慢,文件打不开,程序会死机,但木马病毒非常追求“用户体验”——它在后台默默运行,让用户不会察觉。

特洛伊木马病毒可以控制受感染者的计算机,从而使整个计算机都可供黑客使用。在整个木马病毒黑链中,一只肉鸡(被感染的电脑)就像一条现代的鸡肉加工流水线:会有专门的人来判断机器的性能,是否可以用来攻击别人的电脑,是否它可以用来攻击其他人的计算机。用于收集某些数据,是否可以直接窃取所有者的银行或财务信息等。

木马病毒背后的产业链需要做的是“物尽其用”。在剩余价值被完全抽干之前,病毒一般不会选择“盗号”,这会直接引起用户的警惕。这也是让很多用户误以为“好久没中毒”的原因。甚至在WannaCry之前,可能已经有其他木马利用“EternalBlue”入侵用户电脑,但并未引起广泛关注,因为它们不会影响电脑的正常使用。

如前所述,特洛伊木马盛行,蠕虫衰落。 WannaCry 是这种古老病毒的第二个春天。它的攻击方式也很明目张胆,怕世人不知道:直接加密锁定用户的重要文件。

在 2013 年之前,涉及勒索、汇款、汇款的病毒并不是一个好主意。因为黑客的每一次银行提款都有据可查。这将直接将黑色产业链暴露在阳光下。

直到比特币出现。

双刃剑比特币:真的会成为黑客的帮凶吗?

媒体捏造的“比特币勒索软件”这个名字其实颇具误导性。

名字好像在说“比特币在勒索你”,但这个病毒的本质是——病毒的制造者在勒索你,它要的赎金是比特币——一种可以完全隐藏的支付账户身份虚拟货币。

在比特币媒体 Babbitt 的一篇文章中写道:

这种黑客勒索软件从 1980 年就出现了。根据 Cyence 的数据,黑客经常针对信息水平较低的医院、企业等场所,平均每笔订单支付的赎金为 500 到 1000 美元。而且由于比特币的存在,全球勒索变得比信用卡盗窃等犯罪更便宜,风险也更小。

比特币社区不想为黑客承担责任,但也承认这次勒索软件之所以会找到比特币,与比特币的特性有很大关系。

根据Wiki条目“知名病毒和蠕虫的历史列表”,勒索软件CryptoLocker早在2013年9月就诞生了。除了传播方式不同外,它还加密了用户文件和比特币支付。它与 2017 年 5 月 12 日爆发的 WannaCry 几乎相同。

随后在2016年2月和2016年10月分别出现了不同的小规模勒索病毒爆发,均在传播方式上略有不同,运行方式也没有变化。

“比特币圈对这一事件的反应非常平静。”某比特币平台企业市场负责人张立在听说我要去采访512比特币勒索病毒时表示,“这个病毒的出现也不是一天两天,圈子里其实从来没有还以为哪天会集中爆发呢。”

在许多媒体报道中,比特币被比作 Q 币,但这种类比是不恰当的。如果你的Q币被盗了,你可以向腾讯投诉,让他们找回来。虽然比特币是矿池“生产”的,但比特币不是矿池发行的,无论是矿池还是比特币交易所都无法像腾讯对Q币那样对比特币做到“强管”。

而且比特币不是由任何特定机构发行和管理的,它就像一个完全透明的银行机构。你拥有多少比特币对每个人都是可见的并且被每个人认可——所以我们可以从区块链分类账中看到,这是一个包含所有比特币交易的数据库,有多少人支付了黑客“赎金”——但没有办法知道黑客是谁。

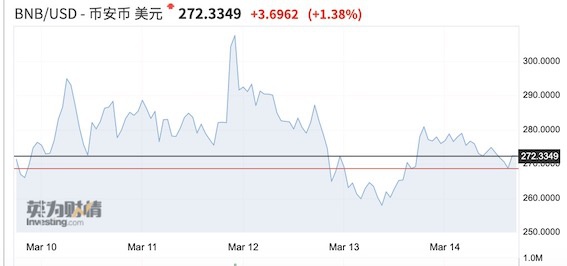

其中一个“黑客账户”的实时交易记录

比特币爱好者@宋林峰_在微博上宣布,他收集了4个勒索账户。截至2017年5月15日中午12:00,这4个账户共收到2个比特币5.00,交易159笔。与感染人数相比,病毒爆发后 48 小时支付的赎金数量并不多。

虽然比特币并没有大量流入黑客的账户,但由于黑客的影响,比特币的价格仍然小幅上涨,在已经达到9000元的高位时突破了10000元大关。

按照目前比特币每块10690元的价格,黑客的累计收益为26万元。黑客尚未从这些账户中提取比特币,但数字货币的“安全性”确保没有人可以追回赎金。

“我们认为这是比特币在公众认知中的又一次成功公关,尽管每一次这样的公关都是负面新闻。但实际上,每次负面爆发后,都会有人对比特币产生兴趣。人们意识到比特币和区块链实际上是一项非常有价值的新技术……我不认为这是比特币背后的罪魁祸首。目前,国内几大商业银行和IBM等大公司都在研究比特币和区块链技术。区块链的应用和监管的监管正在逐步探索。这些都是发展的一些阶段……”市场负责人表示,“一旦你自愿将比特币转给黑客,即使公安介入,也不太可能发通知冻结账户,把比特币拿回来。” 。”

正规的商业机构也看到了区块链的“优势”,它消除了金融交易体系中最大的两个不确定性,人与政策、人与公司不同政体、不同信用等级。可以在同一个交易系统中交易。但也正是这个特性给黑客带来了可乘之机——匿名、即时、不可修改,一旦交易完成,你就没有机会恢复了。

但是,比特币社区并不看好“直接敲诈用户”等新兴的黑客变现渠道,主要有两个原因:

一、支付赎金的过程对于普通人来说太复杂了;

第二,目前很多国家(中国、美国和部分欧盟国家)都设置了比特币与实物货币兑换的实名制卡口。提取比特币的过程中会存在一些风险。对于黑客来说 并不是真正的“安全”。

第一个问题是为什么比特币社区认为这次黑客敲诈勒索的资金规模并不大-

这一次,黑客们根据不同的地区定制不同的价格,希望大撒网,“薄利多销”。但是对于普通用户来说,没有足够重要的数据来驱动他们学习如何从头到尾交易比特币。能使用比特币的用户往往是“极客”,对电脑的保护很到位。

“我们很难向普通用户推广比特币,更不用说让黑客推广了。”一位比特币交易平台的工作人员说。

可能使您的计算机更加危险的安全软件

在病毒爆发的第一刻,就有人将病毒的爆发指向过时的操作系统——在最初的报道中,有很多学校机房和企事业单位公用计算机被感染的照片。在这里比特币勒索事件,Windows XP 标志性的蓝天白云成为勒索软件窗口的背景。

病毒爆发后不久,微软破例发布补丁修复Windows XP漏洞,终止后续维护,但未针对XP之后的系统推出特殊补救措施。原因很简单:所有在微软生命周期的Windows系统都在今年3月的每月安全更新中修复了病毒赖以传播的漏洞。

这也解释了为什么中国第一批被感染的电脑出现在学校和政府机构:由于需要统一部署服务和软件,这些电脑大多运行过时的操作系统(XP),安全维护无法做完了。及时全面。所以,他们的漏洞修补只能是“羊补”。

但是,Windows7、8、10 个用户并不少见……为什么?原因很中国化:这些用户主动关闭了微软的自动更新,或者借助安全软件的“帮助”。

在教育网之外,很多用户之所以“没有及时升级系统”,恰恰是因为“同理心”的杀毒软件是看用户不需要更新系统,提供“关闭Windows 10”系统更新”和“关闭 Windows 10 系统更新”。 Windows Defender”等功能——很多杀毒软件破坏了系统厂商搭建的长城,然后在墙上撒泥巴,让用户的系统“看起来”很安全。

在腾讯电脑管家论坛关于这个WannaCry的官方知识帖中,我主动解释了“为什么微软3月份发布的补丁被屏蔽了”

微软作为操作系统厂商,可以比任何第三方杀毒软件更早地检测出运行在Windows平台上的病毒和系统自身的漏洞,配合系统内置的权限组功能来修正安全问题。从Windows 10开始,微软强制开启所有用户的自动更新功能,这也导致我们在微博和朋友圈中总能看到“升级”——Windows过时的系统更新带来了很多给用户带来麻烦。 ,但它确实也带来了全方位的保护。

另外,微软早在 Windows 7 就内置了名为 Windows Defender 的杀毒软件。最初的 Windows Defender 并不是很有效,但经过几年的发展,它已经成为目前最有效的杀毒软件之一。 Windows 平台。

其实普通正版Windows用户只要同时开启自动更新、内置防火墙和Windows Defender,就不需要安装第三方杀毒软件。

但是无论是自动更新还是免费杀毒软件都不是很受中国用户欢迎——在百度上,你可以找到很多关于“如何关闭Windows Defender”的问题。在普通用户的认知中,360、腾讯助手和百度卫士可以加速和保护电脑——因为它们会在右下角弹出一个提示框来显示自己的加速成绩。而在后台默默工作的Windows Defender,成了“电脑卡”的罪魁祸首。

那么这些国产安全软件对这个WannaCry有什么作用呢?卡凡论坛网友tg123321在模拟离线环境下(不更新病毒库)对瑞星、百度卫士、金山毒霸、腾讯电脑管家、360安全卫士、瑞星杀毒等5款国产软件进行了查杀测试。结果没有一个被成功拦截杀掉——而被WannaCry感染的电脑恰好有大量内网电脑长时间不上网。

不主动阻止微软系统更新的安全软件呢?

360在5月15日发布的舆情报告中称:360没有主动拦截Windows补丁,360的5亿用户中只有20万没有成功安装补丁,攻击被安全卫士拦截。但实际上,在 5 月 12 日之前,微软并没有发布 Windows XP 和 7 的补丁——在另一个 360 官方发布时间表中,360 针对旧系统(XP,2003、Win8) 的推送时间是与微软官方时间相同,即 5 月 13 日下午。

根据统计机构StatCounter的研究,目前中国大陆的Windows XP和Windows 7 PC终端仍占据50%以上的市场份额,360的补丁渗透率与该数据不符。更可信的说法应该是,360在4月17日NSA漏洞包上传时就给出了预警,几乎没有提前保护用户。

被很多人嘲笑的Windows 10更新和Windows 10更新副本,此刻似乎很特别。

你有没有发现是我们自己感染了 WannaCry 病毒?最后,借这次事件和这篇文章来提醒大家,即使是裸奔盗版的Win10,也比正版XP+全角杀毒更安全……

改掉和全国用户PK的习惯,勤奋更新系统。